关于winlogin.exe进程将CPU沾满的解决方案

最近一直受到阿里云的警告:

恶意进程(云查杀)-可疑矿机通信或者恶意进程(云查杀)-挖矿进程

怀疑一:第三方在通过远程桌面协议端口不能的访问服务器,企图模拟登陆进去

解决方案:将默认端口号修改掉,如何修改摸这里,如果是阿里云服务器记得到阿里云服务器的安全组中打开和关闭相应的端口。

修改下来之后发现CPU使用率并没有下来,看来不是这个问题。

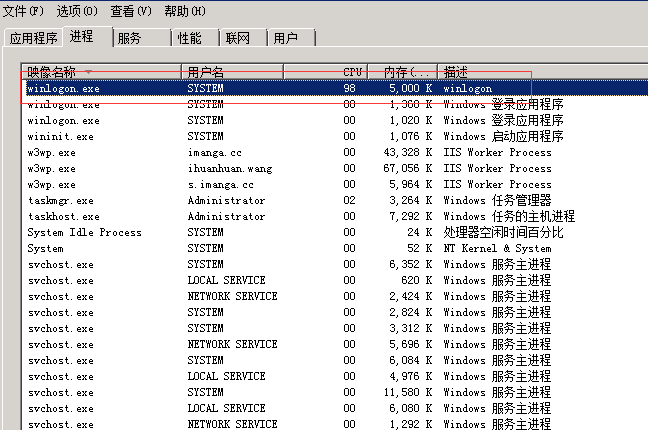

那目前就只能怀疑是被木马注入了,那就就开始查可疑进程,发现进程里面一直有一个winlogon.exe的进程CPU占比一直在99%。该进程和其他的winlogon.exe进程看上去一样,但是描述却不一样,也无法结束进程,基本上可以判定就是它捣的鬼。但是却始终无法定位到进程所在位置,网上百度了一堆也不靠谱。

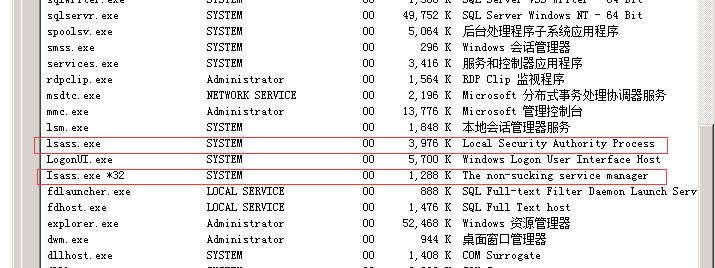

然后就再往下看有没有其他异常的进程,结果果然发现了一个异常的进程描述。虽然我英语比较挫,但是还是看出来这个进程描述很不友好。百度了下这个进程,发现lasss在系统里面一般只有一个,如果超过一个,那大概率是木马。

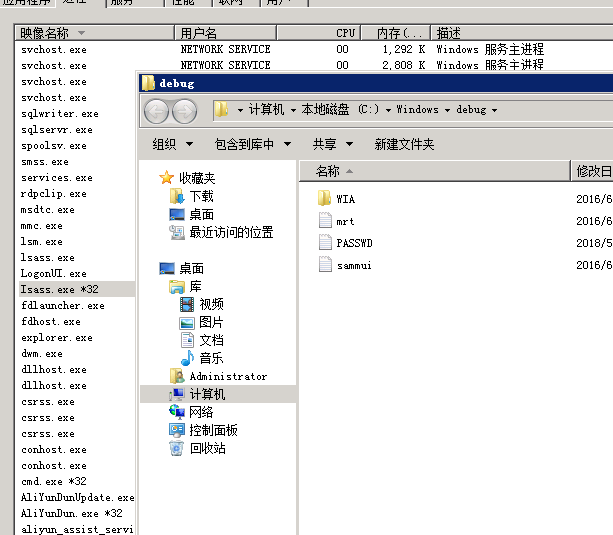

然后就查看了下他的程序所在位置,这下有了。

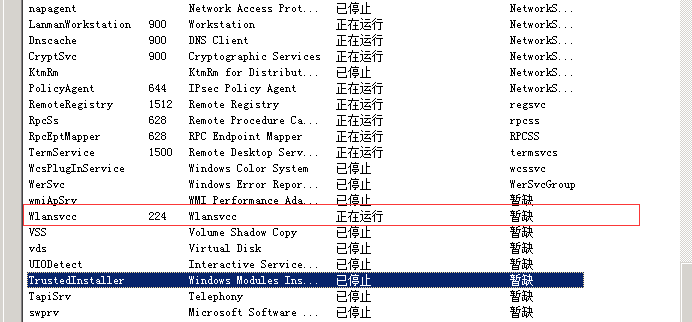

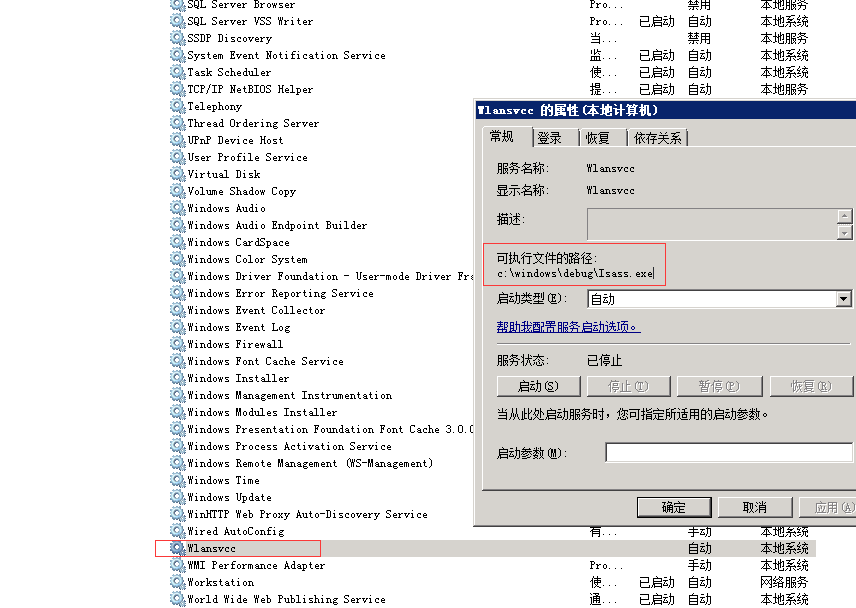

然后在正在执行的服务中多看了一眼,跟他相同位置的服务,果然也有。

找到这个正在执行的服务,停掉他,原来的两个木马进程立马消失,CPU恢复正常。整个世界瞬间美好了。

然后再CMD里面执行命令 sc delete Wlansvcc,将该服务删掉,然后再删掉相关的文件夹,结束。

最后,木马一般都会伪装成正常的进程或服务,而且是层层伪装,很难查找。这次我也是找了半天,在很偶然的情况下,看了眼进程的描述,最终才定位到木马的位置的。

服务器常用的默认端口号:

80 http

443 https

MS SQL 1433

RDP 3389